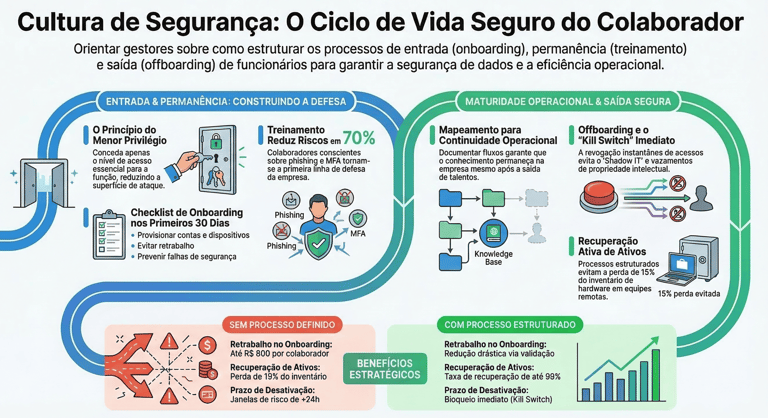

Cultura de Segurança & Processos: estruturando o onboarding, o treinamento e a documentação

Entenda como a cultura de segurança pode se tornar um diferencial competitivo para sua empresa. Este artigo explica por que é essencial estruturar processos de integração de novos colaboradores (onboarding), investir em treinamento contínuo e documentar fluxos de trabalho. Com orientações práticas e exemplos, mostramos como essas ações reduzem riscos, melhoram a produtividade e garantem a conformidade legal

ARTIGOS

A cultura de segurança vai além de cumprir obrigações legais ou instalar ferramentas. Ela representa os valores, atitudes e comportamentos que a organização compartilha para proteger pessoas, dados e equipamentos. Um ambiente no qual prevenção e proteção são hábitos diários contribui para reduzir riscos, conscientizar colaboradores e assegurar conformidade com normas de segurança. Empresas que internalizam a segurança na sua cultura transformam boas práticas em hábitos, diminuindo acidentes e aumentando a produtividade.

Este artigo aborda por que vale a pena formalizar processos de integração de novos colaboradores conhecidos como onboarding investir em treinamento contínuo e documentar os fluxos de trabalho.

Por que uma cultura de segurança?

No contexto digital, o fator humano é o elo mais fraco. Um estudo da Mimecast apontou que 95 % dos incidentes de segurança em 2024 foram causados por erro humano. Outro relatório mostrou que a América Latina registrou um aumento de 85 % nos ataques de phishing entre julho de 2024 e julho de 2025 e que no Brasil foram bloqueados mais de 553 milhões de ataques. Isso reforça que investir apenas em tecnologia não é suficiente; é preciso envolver as pessoas e criar hábitos seguros.

Antes de entrar nas listas de verificação, é importante esclarecer o que significa onboarding. A palavra, de origem inglesa, traduz‑se literalmente como “embarque” e, no contexto corporativo, designa o processo de integração de novos colaboradores. Mais do que dar as boas‑vindas, o onboarding garante que a pessoa recém‑contratada receba todo o suporte equipamentos, acessos, treinamento e orientação cultural para começar a trabalhar de forma produtiva e segura desde o primeiro dia.

O onboarding de TI é o conjunto de atividades de provisionamento tecnológico realizadas quando um novo colaborador ingressa na empresa. Um processo mal estruturado provoca atrasos, falhas de acesso e custos invisíveis. Para começar bem, é essencial seguir um checklist pré‑chegada com responsáveis e prazos definidos:

Requisição e configuração de equipamentos – solicitar notebook, monitor e periféricos, preparar a imagem padrão e etiquetar no inventário.

Criação de contas e permissões – criar contas de acessos aos sistemas e no e‑mail corporativo, fornecer licenças de software e configurar acessos. Aplicar o princípio do menor privilégio, concedendo apenas os acessos necessários para a função; quanto mais acesso, maior é o impacto se a conta for comprometida.

Definição de responsáveis – Recursos Humanos fornece dados e datas; a equipe de TI executa o aprovisionamento; o gestor direto valida se tudo está funcionando.

No primeiro dia, entregue o equipamento, peça que o usuário altere a senha temporária, configure a autenticação multifator (MFA) e explique a política de uso aceitável. Durante a primeira semana, forneça formações sobre as ferramentas corporativas e sobre política de senhas e segurança. Ao longo do primeiro mês, revise o processo, faça ajustes e registre o aceite formal, evitando horas extras e retrabalhos.

Treinamento contínuo: transformar colaboradores em aliados

Ataques de engenharia social exploram vulnerabilidades humanas; por isso, o treinamento deve ser contínuo e contextualizado. O relatório de conscientização de segurança da Fortinet, baseado em 1.850 líderes de TI e segurança, concluiu que 67 % das organizações relatam reduções moderadas ou significativas em intrusões e incidentes depois de implementar programas de treinamento. O mesmo estudo destaca que programas eficazes combinam sessões presenciais e online, simulam phishing, medem resultados e reforçam o conteúdo regularmente.

Para um treinamento eficaz:

Foque no fator humano – 95 % dos incidentes são causados por erro humano. Oriente colaboradores a identificar e-mails de phishing, links suspeitos e erros gramaticais. Use simulações práticas de ataque para ensinar sem punir.

Pílulas de conhecimento – ofereça vídeos curtos e quizzes sobre temas específicos, como criação de senhas fortes e importância do MFA. Senhas devem ter ao menos 12 caracteres, combinar letras, números e símbolos e ser atualizadas regularmente.

Treinamento recorrente – programas anuais são insuficientes; realize treinamentos ao longo do ano e mantenha a equipe atualizada sobre novas ameaças e regulamentações. O relatório da Fortinet ressalta que programas que não são reforçados ou atualizados perdem eficácia.

Conscientização sobre responsabilidade – a segurança digital é um investimento que reduz riscos e perdas financeiras. Uma equipe engajada identifica ataques de engenharia social e reduz multas por não conformidade. A conformidade com a Lei Geral de Proteção de Dados (LGPD) exige que empresas protejam dados pessoais; uma cultura de segurança robusta demonstra que a organização está adotando medidas razoáveis.

Documentar e mapear processos: clareza e continuidade

Sem processos documentados, cada colaborador faz a mesma tarefa de forma diferente, gerando retrabalho e falhas. Mapear e documentar processos é uma ferramenta de planejamento que demonstra visualmente o fluxo de trabalho, seus responsáveis e pontos de decisão. Ao identificar quem faz o quê e como, a empresa melhora comunicação, elimina redundâncias, promove consistência e facilita a conformidade legal. A documentação serve de guia diário para colaboradores e acelera o treinamento de novos funcionários.

Entre os principais benefícios do mapeamento de processos:

Melhora na comunicação e no treinamento – documentos claros permitem que colaboradores compreendam rapidamente como cada tarefa deve ser realizada.

Definição de responsabilidades – ao registrar quem executa cada etapa, reduz-se a chance de erros e retrabalho.

Continuidade operacional – quando um colaborador sai, o processo continua porque está documentado, evitando lacunas e perda de conhecimento.

Compliance e melhoria contínua – identificar gargalos, revisar permissões e automatizar etapas melhora a eficiência e facilita a conformidade com normas como ISO 27001 e LGPD.

Ferramentas de Business Process Management (BPM) ou modelos de checklist ajudam a representar processos e designar responsáveis, entradas e saídas. O mapeamento deve contemplar aspectos humanos, tecnológicos e operacionais; assim, processos de onboarding e offboarding são executados sempre da mesma forma e ficam auditáveis.

Offboarding: encerrando acessos sem brechas

O offboarding de TI é o processo inverso do onboarding: desativação de contas, revogação de acessos, coleta de equipamentos e transferência de dados quando um colaborador sai. Organizações costumam subestimar essa etapa, mas deixar acessos ativos de ex‑colaboradores cria riscos reais de vazamento. Estudos indicam que uma porcentagem significativa dos incidentes de segurança envolve credenciais de ex‑funcionários utilizadas semanas ou meses após a saída. Além disso, normas como a ISO 27001 exigem procedimentos documentados para a saída de colaboradores.

Para um offboarding seguro:

Notifique o departamento de TI com antecedência – registre todas as contas e sistemas usados pelo colaborador e planeje a transferência de dados.

Desativação imediata – no último dia, desative a conta no Active Directory, revogue acesso VPN e licenças, recolha notebook, periféricos e celulares corporativos. Remova tokens de API, chaves de desenvolvimento e acesse e-mails para o gestor responsável.

Pós‑saída – elimine definitivamente a conta após o período de retenção definido, inspecione os equipamentos devolvidos, atualize o inventário e arquive a documentação de saída.

Falhas na desativação de acessos podem violar a LGPD e a reputação da empresa, além de gerar prejuízos por equipamentos não devolvidos. Em trabalhos híbridos ou remotos, a logística reversa precisa ser acompanhada para evitar shadow IT.

Conclusão

A cultura de segurança e de processos não é burocracia; é estratégia de sobrevivência. Ao estruturar um onboarding com checklists, aplicar o princípio do menor privilégio, treinar continuamente a equipe e documentar processos, sua empresa reduz riscos, evita perdas financeiras e cria um ambiente confiável para funcionários e clientes. Offboarding cuidadoso completa o ciclo, revogando acessos e recuperando ativos sem brechas. Quando a segurança se torna parte da cultura e dos processos, ela deixa de ser um custo e passa a ser uma vantagem competitiva.